|

|

지난 25일 한 낮에 전국적으로 발생한 KT의 유·무선 인터넷 마비 사태는 ‘라우팅 오류의 전국전파’때문으로 공식 확인됐다.

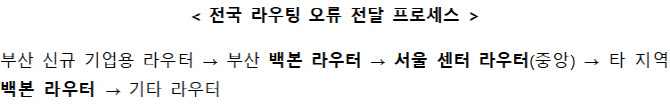

부산 신규기업용 라우터에 잘못된 라우팅 정보가 입력되자, 지역(부산)의 백본 라우터에 잘못된 정보가 전달됐고, 부산의 백본 라우터는 모든 지역 백본 라우터와 연결돼 있는 서울 센터 라우터(혜화센터, 구로센터)에 잘못된 정보를 전달한 것이다. 이후 서울 센터 라우터가 전 지역의 백본 라우터에 잘못된 정보를 전달하면서 라우팅 오류는 전국으로 확대된 것으로 드러났다.

과학기술정보통신부(장관 임혜숙)는 이 같은 내용의 정보보호, 네트워크 전문가들로 구성된 사고조사반(조사반)과 함께 원인을 조사·분석한 결과를 발표했다.

장애 시간은 89분

KT 네트워크 장애사고는 10월 25일 11시 16분경부터 시작돼 도메인네임시스템(DNS) 트래픽 증가에 이어, 네트워크 장애가 발생했고, 12시 45분경 KT의 복구조치가 완료돼 약 89분간 서비스 장애로 이어졌다.

사고조사반은 “지난 10월 25일 11시 16분부터 KT DNS 서버에서 평시보다 트래픽(통화량)이 급증했다”면서 “중앙 1차 DNS(혜화)의 경우 평시 대비 22배 이상, 중앙 2차 DNS(혜화)는 평시 대비 4배 이상, 부산 DNS는 평시 대비 3.7배 이상 증가하는 등 큰 폭의 트래픽 증가가 나타났다”고 밝혔다.

하지만 사고조사반은 “패킷분석 결과, 당시 개별 인터넷주소(IP)의 DNS 질의는 최대 15개 이내 수준(중앙 1차 DNS 기준)으로, 다량의 도메인 질의는 없었으며, 네이버, 다음 등 정상적인 도메인 질의 이력만 존재했고, 존재하지 않는 비정상적인 도메인의 반복적인 질의도 없었던 것으로 파악돼 시스템 자원 디도스(DDoS) 공격은 없었던 것으로 분석됐다”고 밝혔다.

또 “네트워크 대역폭 공격과 관련해 트래픽 분석을 실시한 결과, 중앙 1차 DNS서버 대역폭의 최대 8%, 부산 DNS 서버 대역폭의 28% 규모의 트래픽 유입만 있어 대역폭에 비해 충분히 수용 가능한 수준이었다. 네트워크 대역폭 공격은 아닌 것으로 판단한다”고 부연했다.

작업자 ‘exit’ 명령어 누락...라우팅 오류로 장애확산

사고조사반은 로그기록을 분석한 결과, 부산국사에서 기업 망 라우터 교체 작업 중, 작업자가 잘못된 설정 명령을 입력했고, 이후 라우팅 오류로 전국적인 인터넷 네트워크 장애가 발생한 것으로 분석했다.

|

그런데 작업자의 작업 내역을 확인한 결과, 사고발생 라우터에 라우팅 설정명령어 입력과정에서 IS-IS 프로토콜 명령어를 마무리하는 부분에서 ‘exit’ 명령어를 누락했으며, 이로 인해, BGP 프로토콜에서 교환해야 할 경로정보가 IS-IS 프로토콜로 전송됐다.

통상 1만개 내외의 정보를 교환하는 IS-IS 프로토콜에 수십만 개의 BGP 프로토콜의 정보가 잘못 전송되면서, 라우팅 경로에 오류가 발생하게 된 것이다.

이러한 라우팅 경로에 발생한 오류는 다음과 같은 경로로 전국적으로 확산됐다.

IS-IS 프로토콜 내의 라우터들은 상호간의 정보 최신화를 위해 자동으로 데이터를 주고받는데, 부산 지역라우터에 잘못된 라우팅 경로가 설정된 이후, 다른 지역의 IS-IS 라우터 등에도 잘못된 업데이트 정보가 전달됐다.

KT 네트워크 내에 있는 라우터들을 연결하는 IS-IS 프로토콜은 잘못된 데이터 전달에 대한 안전장치 없이 전국을 모두 하나로 연결하고 있고, 결국 한 개 라우터의 잘못된 라우팅 경로 업데이트가 전국의 라우터에 연쇄적으로 일어나서 장애가 전국적으로 확대됐다.

![[포토]이데일리 퓨처스포럼 송년회 무대](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112801622t.jpg)

![[포토]용산국제업무지구 개발계획 공동협약식에서 협약서 서명](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112801123t.jpg)

![[포토]이틀 연속 폭설에 눈 쌓인 북한산](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112801096t.jpg)

![[포토]서울리빙디자인페어 in 마곡](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112800810t.jpg)

![[포토] 서울역 환승센터](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112800768t.jpg)

![[포토] 미국 캘리포니아 '석류' 첫 출시](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112800646t.jpg)

![[포토]'돈이 보이는 창' 찾은 함영진 우리은행 부동산리서치랩장](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112801076t.jpg)

![[포토]통화정책방향 기자간담회, '물 마시는 이창용 한은 총재'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112800833t.jpg)

![[포토] '질퍽거리는 눈 피해서'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112800590t.jpg)

![[포토]이재명, 한국거래소 찾아 국내 주식시장 활성화 논의](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112800462t.jpg)