|

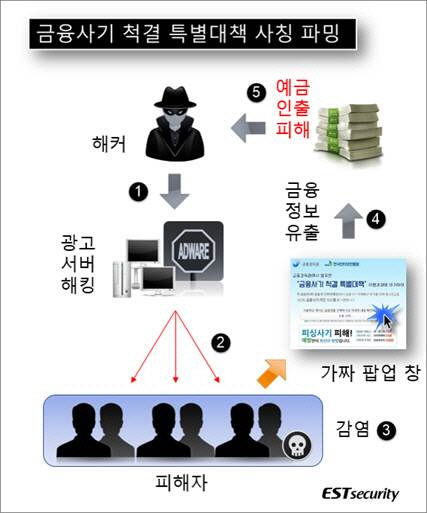

[이데일리 이유미 기자] 전자금융 사기기법 중 하나인 ‘파밍(Pharming)’이 최근 더욱 진화된 형태의 공격수법을 사용하는 것으로 나타났다. 파밍은 주요 포털 사이트에 접속하면 해커가 미리 설정해둔 가짜 안내창을 띄워 사용자에게 금융 정보 입력을 요구하는 수법이다.

통합 보안 기업 이스트시큐리티는 21일 사용자 PC의 DNS를 직접 변조해 위조된 포털 사이트로 접속하게 하는 진화된 형태의 파밍 공격이 발견됐다며 인터넷 뱅킹 사용자의 각별한 주의를 당부했다.

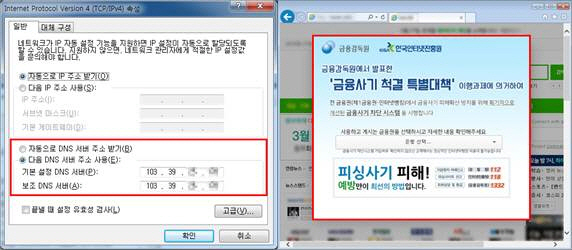

새롭게 발견된 파밍 공격은 호스트(hosts) 파일을 변조하던 기존 방식과 달리, 사용자 PC의 네트워크 환경 설정에서 DNS를 직접 변조하는 것으로 분석됐다.

이 ‘주소 교환원(DNS)’이 변조되면 사용자가 정상적인 도메인을 입력해도 해커가 미리 준비해둔 파밍 사이트로 연결되거나 가짜 안내창이 보여지게 된다. 실제 사이트와 거의 동일한 형태로 만들어져있어 사용자가 의심 없이 개인, 금융 정보를 입력해 파밍 피해를 입게 된다.

특히 이번 파밍 공격에 사용된 악성파일에 감염되면 금융감독원에서 발표한 정책을 사칭한 ‘금융사기 척결 특별대책’에 대한 안내창을 띄우고, 마치 개선된 금융 보안 시스템을 이용할 수 있는 것처럼 설명해 사용자가 더욱 의심 없이 정보를 입력하도록 유도한다.

|

이어 “또한 이번 파밍 공격은 정상적인 금융 사이트를 통해 거래를 하는 과정에서 비밀번호, 보안카드 번호 등을 탈취하는 ‘메모리 해킹’ 공격 조직들이 관여한 정황도 포착됐다”며 “기존에는 메모리 해킹과 파밍 공격은 별개의 조직이 시도하는 것으로 구분됐지만, 메모리 해킹에 사용됐던 악성파일과 명령제어서버(C&C) 등이 이번 파밍 공격에 사용된 것으로 나타나 동일 조직의 소행이 의심된다”고 덧붙였다.

또한 이 같은 방식은 새로운 광고 소재를 서버로부터 자동으로 내려받는 애드웨어의 특성상 해커가 광고 서버를 해킹해 악성파일을 유포하면, 동일한 애드웨어가 설치된 수많은 PC가 한꺼번에 감염되어 DNS가 변조되고 파밍 공격에 노출되는 특징을 가지고 있다.

이스트시큐리티의 통합 백신프로그램 알약(ALYac)에서는 해당 악성파일을 ‘Trojan.Agent.Gofot’ 등의 이름으로 탐지 후 치료하고 있다.

![[포토]12월 LPG 국내 프로판 가격 인상](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24120100332t.jpg)

![[포토]초코과자 가격 상승](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24120100324t.jpg)

![[포토]점등 앞둔 사랑의 온도탑](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24120100312t.jpg)

![[포토]박찬대 “감액 예산안, 법정시한인 내일 본회의 상정”](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24120100294t.jpg)

![[포토]짙은 안개에 갇힌 도심](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24120100227t.jpg)

![[포토] 원·달러 환율 오를까?](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112900849t.jpg)

![[포토] 폭설 피해](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112900576t.jpg)

!["양육은 예스, 결혼은 노" 정우성 사는 강남 고급빌라는[누구집]](https://image.edaily.co.kr/images/vision/files/NP/S/2024/12/PS24120100093h.jpg)