|

|

안랩(대표 강석균)이 호텔 예약과 부재중 자동 회신 등 여름 휴가 관련 피싱 메일로 유포되는 정보유출 악성코드를 발견해 사용자 주의를 당부했다.

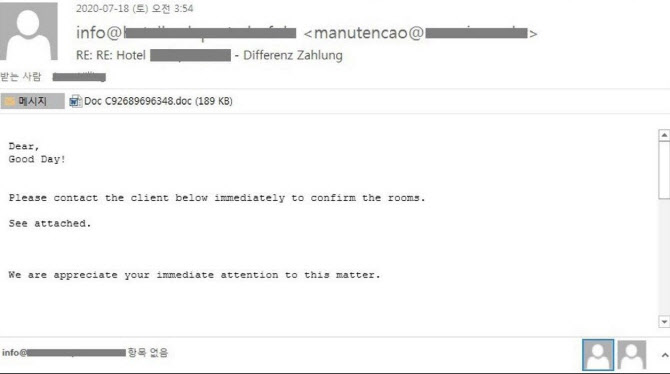

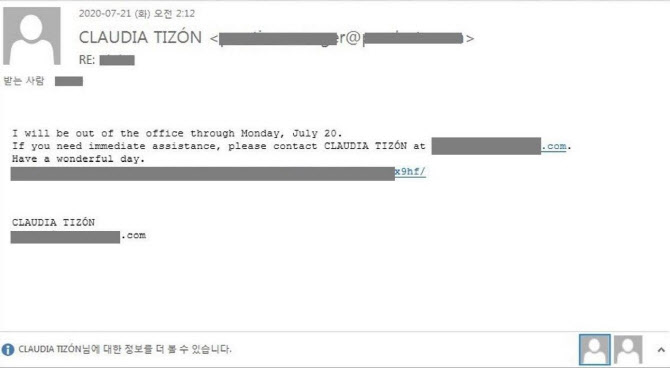

먼저 공격자는 “호텔 객실을 확인하세요”, “부재중입니다. △△△(임의 연락처)으로 연락주세요 (악성 URL)” 등 호텔 예약/결제, 업무 담당자 부재 중 자동 회신 등 같이 최근 여름 휴가 시기에 사용자가 속기 쉬운 내용으로 위장한 피싱 메일을 발송했다.

만약 사용자가 첨부된 악성 문서 파일이나 다운로드 받은 악성 문서 파일을 실행하면 “IOS 단말기에서 만들어져 정상 실행되지 않았으니 편집 사용과 콘텐츠 사용을 클릭하라”는 본문 내용이 나타난다. 사용자가 속아 무심코 문서의 ‘콘텐츠 사용’ 버튼을 클릭하면 악성코드가 실행된다.

이 같은 악성코드의 피해를 줄이기 위해서는 ▲출처가 불분명한 메일의 첨부파일/URL 실행금지 ▲백신 최신버전 유지 및 실시간 감시 기능 실행 ▲파일 실행 전 최신 버전 백신으로 검사 ▲OS(운영체제) 및 인터넷 브라우저(IE, 크롬, 파이어폭스 등), 오피스 SW 최신 보안 패치 적용 등 필수 보안 수칙을 실행해야 한다.

안랩 분석팀 이가영 연구원은 “이번 발견한 유포 사례는 현재도 내용만 조금씩 바꾸어 유사한 방식으로 지속적으로 유포되고 있다. 피해를 예방하기 위해서 출처가 불분명한 메일이나 첨부파일 실행을 하지 않는 것이 좋다“고 당부했다.

![[포토]'긴급 의원총회 참석하는 추경호 원내대표'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24120400571t.jpg)

![[포토]'긴박했던 흔적들'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24120400485t.jpg)

![[포토]조국, '국가 비상사태 만든 이는 尹...탄핵해야'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24120400366t.jpg)

![[포토]尹, '비상 계엄 해제할 것'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24120400277t.jpg)

![[포토]코스피-코스닥 동반 상승 마감](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24120300908t.jpg)

![[포토]따스한 온기를 퍼지는 행복촌](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24120300829t.jpg)

![[포토]이웃을 위한 연탄나눔봉사활동](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24120300804t.jpg)

![[포토]한동훈, '여성의 힘으로 세상을 바꾸자'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24120300792t.jpg)

![[포토]설영희부띠끄 24W/25S 살롱 패션쇼](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24120300633t.jpg)

![[포토]유승민 "대한체육회장 공식 출마합니다"](https://spnimage.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24120300064t.jpg)