|

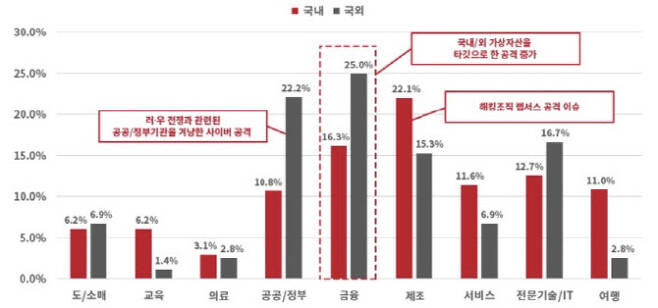

22일 SK쉴더스에 따르면 민간 랜섬웨어 대응 협의체인 ‘카라(KARA:Korea Anti-Ransomware Alliance)’는 이날 이같은 해킹 사례를 담은 랜섬웨어 동향 보고서를 발간했다. 카라는 트렌드마이크로, 지니언스(263860), 에스투더블유(S2W), 맨디언트, 베리타스, 캐롯손해보험, 법무법인 화우 등이 참여한 협의체다. SK쉴더스 랜섬웨어 대응센터가 이 협의체의 컨트롤타워를 맡고 있다.

랜섬웨어(Ransomware)는 몸값(Ransom)과 악성코드를 뜻하는 멀웨어(Malware)의 합성어다. 시스템을 해킹한 뒤 악성코드로 데이터를 암호화하고 이를 인질 삼아 금전을 요구하는 사이버 공격이다.

카라는 이번 보고서에서 대표적인 서비스형 랜섬웨어 그룹인‘비너스락커(VenusLocker)’를 분석했다. 비너스라커는 2016년부터 ‘스피어 피싱(Spear Phishing)’ 공격 방법을 사용해 랜섬웨어를 유포했다. 스피어 피싱은 특정 개인·회사를 대상으로 한 해킹 방법이다. 공격 대상에 대한 정보를 사전에 충분히 수집한 후 정밀하게 공격하는 것이다.

‘포보스(Phobos)’ 랜섬웨어, ‘귀신(GWISIN)’ 랜섬웨어도 기승을 부리고 있다. 포보스 랜섬웨어는 2017년 발생해 꾸준히 변종이 발견되고 있다. 귀신 랜섬웨어는 한국 기업만을 겨냥해 해킹을 하고 자금 탈취를 하고 있다.

이들 랜섬웨어는 공격 대상을 선정하기 위해 다양한 방법으로 내부 정찰 시도→내부 인프라 침입→데이터 암호화→시스템 마비 수법을 썼다. 이후 데이터를 유출하겠다는 협박을 하면서 공격했다. 정밀하게 계획된 고도화된 전략을 사용하고 있는 셈이다.

|

카라는 이같은 랜섬웨어 공격을 피하려면 단일 솔루션·서비스가 아닌 단계별 보안 요소및 프로세스를 마련해야 한다고 입을 모았다. 랜섬웨어를 미리 탐지하고 차단해야 한다는 것이다. 이를 위해서는 기업 내부의 네트워크와 인프라 자산에 대한 체계적인 관리와 대응 프로세스가 수립돼야 한다.

카라는 구체적으로 △네트워크 침입 탐지 및 차단 시스템 도입 △엔드포인트(최종 지점) 침입 탐지 및 대응(EDR) 솔루션 구축 △네트워크 내 접근 최소화 △정기적인 보안 교육 및 모의 훈련 등 종합적인 대책을 마련할 것을 주문했다. 백업 장비에 보안 시스템과 망분리가 적용된 보안 백업 솔루션 도입도 제안했다. 정기적으로 데이터를 백업하고 내부 데이터를 보호하는 게 필요해서다.

365일 랜섬웨어 대응 센터를 운영 중인 SK쉴더스의 김병무 클라우드사업본부장은 “최근 랜섬웨어 공격자들은 조직적인 시스템을 갖춰 표적 공격을 수행하며 수십억원의 몸값을 요구하고 있다”며 “SK쉴더스는 카라 회원사와 함께 랜섬웨어 공격에 대한 체계적인 대응 프로세스를 마련할 것이다. 주요 랜섬웨어 정보와 대비책을 공유하는 활동도 지속적으로 이어갈 것”이라고 강조했다.

![[포토]제니 신,버디 노리는 시선](https://spnimage.edaily.co.kr/images/Photo/files/NP/S/2024/10/PS24101800584t.jpg)

![[포토] 여주오곡나루축제 진상행렬](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/10/PS24101800962t.jpg)

![[포토]박결,타구 방향을 확인해요](https://spnimage.edaily.co.kr/images/Photo/files/NP/S/2024/10/PS24101800533t.jpg)

![[포토] 장유빈 '야무지게 날려 역전에 도전한다'](https://spnimage.edaily.co.kr/images/Photo/files/NP/S/2024/10/PS24101800298t.jpg)

![[포토]국정감사, '질의하는 송옥주 의원'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/10/PS24101800767t.jpg)

![[포토] 비만치료제 '위고비' 입고 안내문](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/10/PS24101800631t.jpg)

![[포토]이창수 '김건희 여사 압수수색 영장 청구 건은 코바나컨텐츠 사건'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/10/PS24101800621t.jpg)

![[포토]국정감사 출석한 이창수 서울중앙지검장](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/10/PS24101800449t.jpg)

![[포토]지은희,파워 아이언 임팩트](https://spnimage.edaily.co.kr/images/Photo/files/NP/S/2024/10/PS24101900445t.jpg)

![[이車어때]럭셔리카 브랜드 신차 줄줄이 나온다…"韓 공략 강화"](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/10/PS24101900133t.jpg)

![(영상)"북한, 작년에 이미 우크라 참전...대규모 파병 아냐"[신율의 이슈메이커]](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/10/PS24101900279b.jpg)

![요즘 고급 아파트에 필수라는데…커튼월 룩이 뭐지?[생활속산업이야기]](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/10/PS24101900241b.jpg)