랜섬웨어는 중요 파일 등을 암호화한 뒤 이를 풀어주는 대가로 금전을 요구하는 사이버 공격을 말한다.

실제 피해 4배 이상 될 것…국내는 개인 사용자 기기 감염 많아

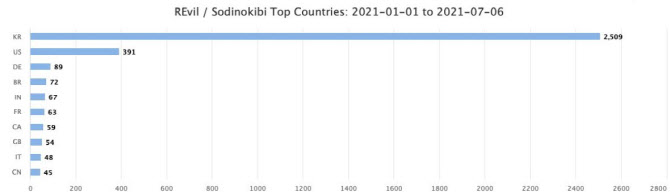

8일 랜섬웨어 복호화 분야 글로벌 기업인 엠시소프트(Emsisoft)가 집계한 자료에 따르면 올 상반기(1월 1일~ 7월 6일) 레빌 조직이 유포한 랜섬웨어로 인한 피해 건수가 가장 많았던 국가는 한국(2509건)으로 나타났다.

이 회사는 이용자가 암호화된 샘플 파일이나 랜섬 노트 등을 제공하면 자신의 파일을 암호화시킨 랜섬웨어 종류를 식별해준다. 보통 피해자의 25% 정도만이 이를 제출해 실제 사고 건수는 훨씬 더 많을 것으로 추정된다.

한국에 이어 두 번째로 피해 건수가 많은 국가는 미국(391건)이었다. 3위는 89건을 기록한 독일, 4위는 72건이 발생한 브라질로 조사됐다. 국내에선 주로 개인 사용자 기기가 감염된 반면, 해외에선 대부분 기업 네트워크가 감염되는 차이점도 보였다.

|

악성코드엔 ‘트럼프포에버’ 문자열까지 박아

이들이 국내에서 주로 쓰는 공격 수법은 ‘드라이브 바이 다운로드’로 분석된다. 이는 이용자가 웹사이트에 방문하는 것만으로 랜섬웨어와 같은 악성코드를 감염시키는 기법이다. 리빌이 쓰는 악성코드에는 ‘DTrump4ever(트럼프포에버)’라는 문자열까지 박혀 있다고 한다. 정치적 메시지를 담고 있다고 해석되는 부분이다.

한국이 레빌의 주된 공격 대상이 되고 있는 배경에는 앞선 랜섬웨어 해커 조직의 성공 경험, 낮은 보안 의식 등 복합적인 요인이 작용하는 것으로 보인다.

임종인 고려대 정보대학원 교수는 “2년 전 ‘갠드크랩’ 랜섬웨어 조직이 돈을 많이 벌어 은퇴하겠다고 밝히면서 ‘스페셜 땡스 투’에 한국 이름을 넣었을 정도”라며 “국내 이용자들은 랜섬웨어에 걸리면 돈을 주고 끝내려는 경우가 많다”고 지적했다. 랜섬웨어의 특성상 백업을 제외하곤 뾰족한 해결책이 없기 때문에 대부분 돈을 내고 해결한다는 것이다.

최근 과학기술정보통신부와 한국인터넷진흥원(KISA)이 진행한 사이버 모의 훈련 결과를 보면, ‘낚시 메일’을 보내자 열어본 사람도 10명 가운데 3명이나 됐다.

한편 레빌은 카세야 공격에 따른 데이터 복구 조건으로 7000만 달러(791억원) 비트코인을 제시한 것으로 전해졌다. 지난 5월엔 세계 최대 정육 업체 JBS SA의 미국 자회사를 공격하기도 했다.

![[포토]은행권 소상공인 금융지원 간담회](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24122300609t.jpg)

![[포토]인사청문회 출석한 마은혁 헌법재판관 후보자](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24122300404t.jpg)

![[포토]아침 영하 10도, 꽁꽁 얼어붙은 도심](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24122300843t.jpg)

![[포토]스케이트 타는 시민들로 북적](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24122200317t.jpg)

![[포토]기름값 10주째 올라…전국 휘발유 평균 1652.2원](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24122200258t.jpg)

![[포토]크리스마스 분위기](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24122200248t.jpg)

![[포토]'서울광장 스케이트장 좋아요'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24122000768t.jpg)

![[포토] 나인퍼레이드 캠페인](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24122000496t.jpg)

![[포토]더불어민주당 최고위원회의 개최](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24122000232t.jpg)

![[포토]안소현-김성태 본부장,취약계증 후원금 전달식 진행](https://spnimage.edaily.co.kr/images/vision/files/NP/S/2024/12/PS24121400036h.jpg)