|

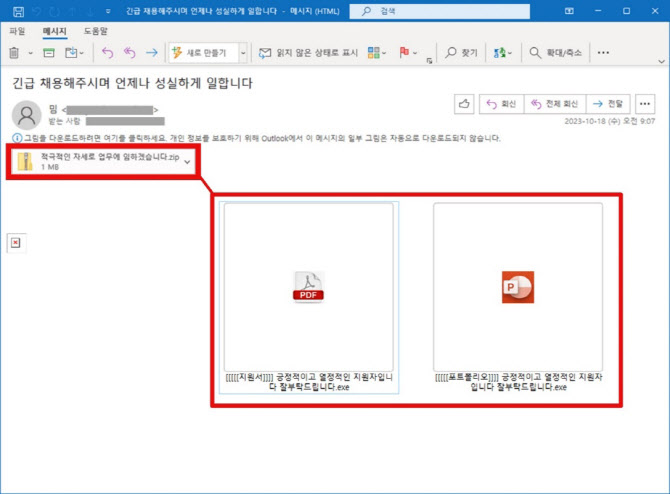

공격자는 ‘적극적인 자세로 업무에 임하겠다’라는 제목의 압축파일을 첨부한 메일을 발송했다. 사용자가 파일 압축을 해제하면 PDF파일 아이콘으로 위장한 ‘지원서’와 파워포인트 파일 아이콘으로 위장한 ‘포트폴리오’ 실행파일이 나타난다.

특히 파일별로 다른 악성코드가 실행되는 점이 특징이다. 사용자가 ‘지원서’ 파일을 열면, 랜섬웨어가 실행돼 PC내 주요 파일을 암호화한다. ‘포트폴리오’를 위장한 파일을 열면 인포스틸러 악성코드가 실행돼 PC내 다양한 정보를 수집 후 공격자 서버로 전송한다.

사용자가 이 파일을 실행하면 원격 제어 기능을 수행하는 악성코드가 작동한다. 이 악성코드는 공격자 명령에 따라 사용자 키보드 입력 내용을 수집해 ID와 비밀번호 등 중요 정보를 유출하거나, 웹캠 및 마이크를 제어하는 등 다양한 악성행위를 수행할 수 있다.

뿐만 아니라 ‘저작권 침해 관련 영상 이미지’, ‘불법 복제에 관한 자료’, ‘涉及侵犯版權的視頻圖像(저작권 침해와 관련된 동영상 이미지)’ 등 사용자 저작권 침해를 안내하는 문서로 위장해 확산되고 있는 실행형 악성코드도 다수 발견됐다. 해당 악성코드는 모두 파일 아이콘을 PDF로 위장해 사용자가 일반 문서 파일로 착각하도록 유도했다.

양하영 안랩시큐리티대응센터(ASEC) 실장은 “공격자들은 사용자를 속이기 위해 악성 문서뿐만 아니라 ‘문서를 위장한 악성 실행파일’이라는 고도화된 방식을 꾸준히 사용하고 있다”며 “피해 예방을 위해 개인은 출처가 불분명한 파일을 다운로드하거나 실행하지 말고, 기업, 기관 등 조직에서는 지능형위협대응 전용 솔루션을 구축하는 등 대응을 강화해야 한다”고 했다.

![[포토] '질퍽거리는 눈 피해서'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112800590t.jpg)

![[포토]이재명, 한국거래소 찾아 국내 주식시장 활성화 논의](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112800462t.jpg)

![[포토]국민의힘 최고위원회의 개최](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112800406t.jpg)

![[포토] 오세훈 서울시장, '리더는 세상을 어떻게 바꾸는가'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112700981t.jpg)

![[포토]서울에 117년만에 폭설](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112700882t.jpg)

![[포토] 휘슬러x구세군 사랑샘 자선냄비 체험관 전달식](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112700766t.jpg)

![[포토]격차해소특별위원회 정책토론회 '정년연장 쟁점과 과제'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112700657t.jpg)

![[포토]박찬대, '군주민수'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112700587t.jpg)

![[포토]발렌타인 글렌버기 스몰배치 16년 출시](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112700578t.jpg)

![[포토] '금융권 공감의 장' 인사말하는 이병래 회장](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112600936t.jpg)