| | 이스트시큐리티 제공 |

|

[이데일리 이재운 기자] 북한 정권과 연루 가능성이 높다고 알려진 해커 조직 ‘금성121’의 공격행위가 최근 기승을 부리고 있어 주의가 요망된다.

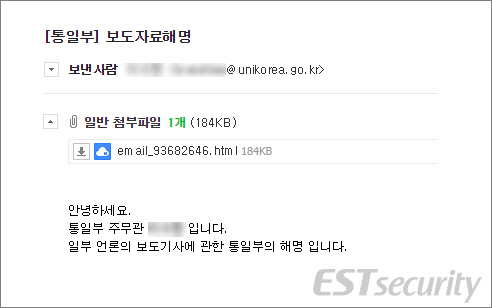

23일 보안업체 이스트시큐리티는 통일부를 사칭한 스피어 피싱 메일이, 국내 대북 관련 단체 종사자를 대상으로 유포되고 있어 각별한 주의가 필요하다고 밝혔다.

이스트시큐리티는 발견된 공격은 지난해 중순 두 차례에 걸쳐 발견됐던 통일부 사칭 스피어 피싱 공격 사례와 유사하며, 해당 공격은 ‘금성121’로 불리는 해커 조직의 소행으로 알려졌었다고 덧붙였다.

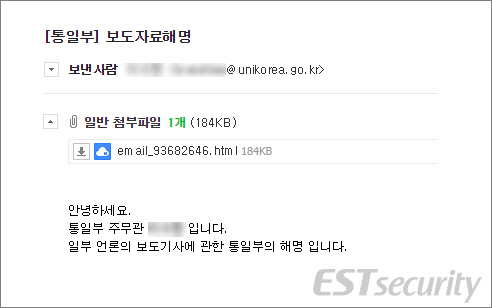

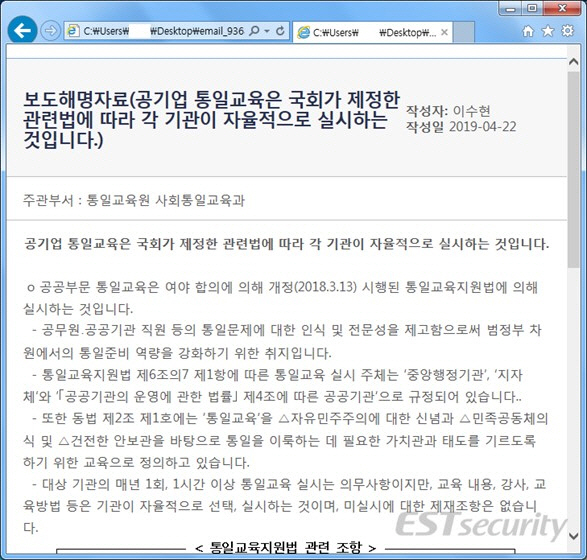

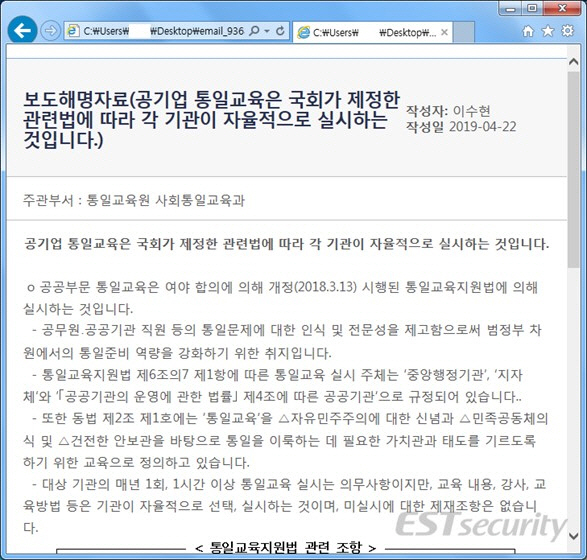

이 공격은 통일부가 지난 22일 배포한 보도자료의 일부 내용을 해명하는 것처럼 위장한 스피어 피싱 이메일을 유관 기관 종사자에게 발송해 실행을 유도, 악성코드 감염을 시도한다.

| | 이스트시큐리티 제공 |

|

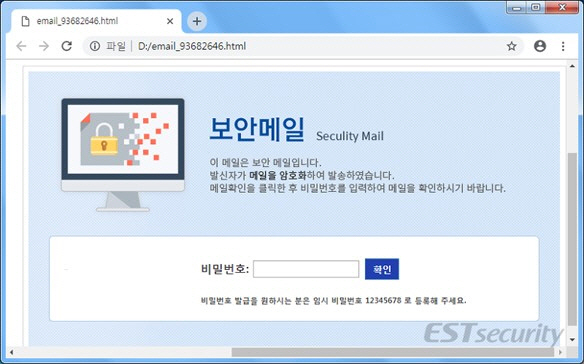

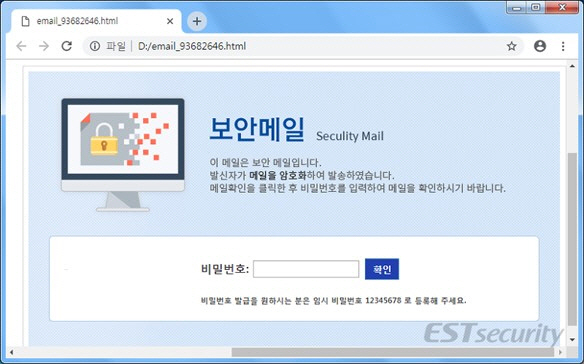

이스트시큐리티 시큐리티대응센터(ESRC)는 이번 공격을 ‘오퍼레이션 페이크 뉴스(Operation Fake News)’로 명명하고 분석과 대응을 진행하고 있다고 설명했다. ESRC의 분석 결과 이 공격은 메일 수신자가 통일부에서 발송한 정상적인 이메일로 착각하게끔 이메일 주소를 위장하고, 이메일 제목 역시 ‘[통일부] 보도자료해명’으로 기재해 발송하고 있다.

이메일 내용은 통일부의 특정 주무관을 사칭해 일부 언론사 기사에 대한 통일부 공식 해명이라는 설명과 함께, 신용카드 이메일 명세서 등에서 흔히 볼 수 있는 보안 메일과 유사한 HTML 형식의 파일을 첨부해 실행을 유도한다. 이를 실행하는 과정에서 페이지를 불러올 때 보이지 않는 이면(백그라운드)에서는 특정 구글 드라이브 주소로 접속해 해커가 업로드해둔 악성 파일을 내려받아 설치하고, 사용자의 정보를 해커에게 빼낸다.

문종현 ESRC 센터장(이사)은 “새롭게 발견된 APT 공격은 지난 2018년 발견되었던 금성 121그룹의 공격과 유사성이 매우 높은 것으로 판단된다”며 “특정 국가의 후원을 받는 것으로 알려진 금성121과 같은 해킹 그룹의 APT 공격은 대부분 스피어피싱 이메일로부터 시작된다는 점에 주목하고, 출처가 불분명한 메일과 첨부파일을 열어보지 않도록 각별히 주의해야 한다”고 말했다.

| | 이스트시큐리티 제공 |

|

![[포토]이재명, 한국거래소 찾아 국내 주식시장 활성화 논의](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112800462t.jpg)

![[포토]국민의힘 최고위원회의 개최](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112800406t.jpg)

![[포토] 오세훈 서울시장, '리더는 세상을 어떻게 바꾸는가'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112700981t.jpg)

![[포토]서울에 117년만에 폭설](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112700882t.jpg)

![[포토] 휘슬러x구세군 사랑샘 자선냄비 체험관 전달식](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112700766t.jpg)

![[포토]격차해소특별위원회 정책토론회 '정년연장 쟁점과 과제'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112700657t.jpg)

![[포토]박찬대, '군주민수'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112700587t.jpg)

![[포토]발렌타인 글렌버기 스몰배치 16년 출시](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112700578t.jpg)

![[포토] '금융권 공감의 장' 인사말하는 이병래 회장](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112600936t.jpg)

![[포토]경북 국립의대 신설 촉구, '참석자들에게 인사하는 한동훈'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/11/PS24112600846t.jpg)

![[르포]살금살금, 우당탕…`이틀째 폭설`에 시민들 출근길 대혼란](https://image.edaily.co.kr/images/vision/files/NP/S/2024/11/PS24112800363h.jpg)