9일 안철수연구소(053800)는 이번 해킹을 해독한 결과 악성코드에 스케쥴러 기능이 설계된 것으로 나타났다고 밝혔다.

이에 따르면, 기존 공격 대상 사이트중 7개 사이트를 겨냥했다. 9일 오후 6시부터 10일 오후 6시까지 네이버 메일, 다음 메일, 파란 메일, 전자민원(G4C), 국민은행, 조선닷컴, 옥션 등 7개 사이트에 디도스 공격을 하도록 코딩돼 있다.

공격 대상과 시간은 변종 등에 의해 수시로 변경될 수 있다.

또한 전날 오후 6시부터 오늘 오후 6시 사이에는 청와대, 국방부, 주한미군, 전자민원 G4C 등 정부기관과 네이버와 다음, 파란 등 포털 e메일, 기업, 하나, 우리 은행 등 은행권, 알툴즈, 안철수연구소 등 보안업체 등이 공격되도록 설계됐다.

이는 7일에 발생한 공격 대상에서 변경된 것으로, 공격 대상 목록을 담은 파일(uregvs.nls)을 악성코드에서 자체 생성하는 것으로 추정된다.

김홍선 안철수연구소 대표는 "이번 DDoS 대란은 지속적으로 발생할 가능성이 높으며, 공격 기지로 악용되는 개인 및 기업용 PC가 깨끗해져야 근본적으로 해결될 수 있다"고 설명했다.

또 "이번 사건으로 우리나라 정보보안 수준이 후진국 수준임이 드러났다"며 "개인은 물론 기업/기관 모두 정보보안의 중요성을 인식하는 계기가 되길 바란다"고 말했다.

한편 디도스 공격을 받는 쪽에서는 트래픽을 적절히 분산하고 유해 패킷을 차단하는 등 조치로 웹사이트 다운을 막을 수 있다.

또한 공격 대상 웹사이트 목록을 담은 파일(BinImage/Host), 네트워크 트래픽을 유발하는 다수의 에이전트(Agent.67072.DL, Agent.65536.VE, Agent.32768.AIK, Agent.24576.AVC, Agent.33841, Agent.24576.AVD) 등인데 이들 악성코드가 설치된 PC는 이른바 ‘좀비 PC’가 되어 일제히 특정 웹사이트를 공격한 것이다.

이 악성코드에 감염되면 PC내 일부 파일이 zip, zoo, arc, lzh, arj, gz, tgz 등의 확장자로 암호화되어 압축 저장된다. 또한 A~Z 드라이브의 물리적인 첫 시작 위치부터 ‘Memory of the Independence Day’라는 문자열이 저장돼 있어 정상적인 시스템의 MBR및 파티션 정보가 손상되는 증상이 발생한다.

▶ 관련기사 ◀

☞오늘 오후 6시 디도스 3차 공격 예정(1보)

☞내 PC `좀비`되지 않으려면..10계명 엄수

☞(특징주)`디도스 공격` 확산..보안주 이틀째 급등

![[포토] 불길 휩싸인 여객기](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24122900445t.jpg)

![[포토]출렁이는 환율 시장](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24122900259t.jpg)

![[포토]겨울아 반가워](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24122900232t.jpg)

![[포토]윤 대통령, '공수처 3차 소환 불응'](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24122900095t.jpg)

![[포토]한덕수 대통령 권한대행 국무총리 탄핵소추안 투표하는 우원식 국회의장](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24122700978t.jpg)

![[포토] 달러 상승 이어져...](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24122700871t.jpg)

![[포토] 헌법재판소 소심판정](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24122700760t.jpg)

![[포토] 정청래 단장과 김이수 전 헌법재판관](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24122700742t.jpg)

![[포토] 윤석열 법률대리인 헌재 출석](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24122700731t.jpg)

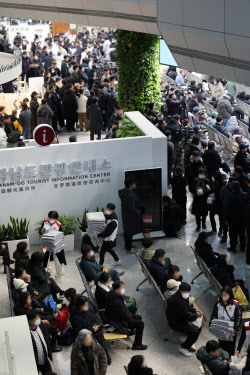

![[포토]내수경기활성화 민당정협의회 열려](https://image.edaily.co.kr/images/Photo/files/NP/S/2024/12/PS24122700609t.jpg)

![[포토]윤이나,후배 양성을 위해 2억원 기부했어요](https://spnimage.edaily.co.kr/images/vision/files/NP/S/2024/12/PS24122600088h.jpg)

!["우리 언니 살아있는 거 맞아요?"…통곡으로 가득 찬 무안공항[르포]](https://image.edaily.co.kr/images/vision/files/NP/S/2024/12/PS24122900418b.jpg)